Compliance y protección de datos en el ámbito de las nuevas tecnologías

La inclusión de la legislación de protección de datos dentro de los programas de compliance es una realidad indiscutible en la vida de las organizaciones, especialmente por el alto grado de exposición de las empresas al mundo de las nuevas tecnologías. Esta exposición puede estar motivada por diferentes causas, como la mejora de la gestión, la calidad o la mayor seguridad de los datos personales que trata la entidad en su condición de responsable del tratamiento. Por ello, las regulaciones europeas han incorporado la transformación digital dentro de la Estrategia Europea de Datos. Son consideradas nuevas tecnologías el metaverso, el machine learning o el Big Data, haciendo especial mención a la Inteligencia Artificial (IA) por el impacto mediático que ha supuesto. Consecuencia de todo ello, y enfocándonos en la privacidad y seguridad de la información, podemos destacar, entre otras, las siguientes regulaciones de la UE: La necesidad de generar leyes de acuerdo a los avances de la tecnología Es importante tener en cuenta que en ningún supuesto debe considerarse el uso de las nuevas tecnologías como una barrera infranqueable por los riesgos que puede suponer para la seguridad de los datos o los derechos de los interesados. Si será necesario, para evitar estos riesgos, en base al principio de by design, valorar los riesgos inherentes y reales que conlleve su utilización, e implementar los controles necesarios para mitigarlos, asegurando así un riesgo aceptable para los titulares de los datos y para la entidad. En esta línea de uso legal y ético de la IA, el Parlamento Europeo señala como prácticas prohibidas aquellas que supongan actuaciones subliminales o discriminatorias, cuando aplique a sujetos vulnerables, conlleve reconocimiento biométrico o monitorización y, por último, su uso por la Autoridad Pública. A título de ejemplo, y en el ámbito de recursos humanos, el uso de IA que genere información del rendimiento laboral podría tener como consecuencia prácticas discriminatorias. Estas prohibiciones responden a la necesidad de implementar los controles necesarios, y evitar cualquier efecto individual o social que pueda suponer un riesgo para la libertad o los derechos de las personas. Igualmente, aplicaría a aquellos tratamientos de vigilancia masiva, automatizados sin intervención humana, o que pongan en riesgo la autonomía del interesado. Las demandas para las nuevas leyes de protección de datos y compliance ante el avance tecnológico La regulación actual de las nuevas tecnologías debe cumplir, entre otras legislaciones, con el Reglamento Europeo de Protección de Datos Personales (GDPR), y alinearse con las actuales propuestas regulatorias en el ámbito de los servicios y mercados digitales o certificaciones. Las Certificaciones constituyen una buena práctica y, por ello, en apoyo y para difusión de las mismas, el EDPBha adoptado, con fecha 14 de febrero de 2023, la “Guidelines 07/2022, en su versión 2.0, de la certificación como herramienta de transferencia de datos personales”. Otras buenas prácticas a tener en cuenta son el análisis de riesgo y evaluaciones de impacto, los procesos de anonimización o seudoanonimización de los datos personales, la formalización de contratos de encargo de tratamiento de datos con los proveedores de servicios y el cumplimiento de las legislaciones sectoriales aplicables. Podría interesarle: El uso de la IA en la computación cuántica: el nuevo reto para la ciberseguridad No podemos olvidar que otra tecnología que puede conllevar un elevado riesgo en su utilización y tratamiento es el de los datos biométricos. La singularidad del mismo se debe a que se tratan datos en relación con las características físicas, psicológicas o de comportamiento de una persona física y, por ello, pueden permitir la identificación única de la misma. Así, por medio de imágenes faciales, dactilares, etc. se puede propiciar la elaboración de perfilados o de monitorización, que son riesgos específicamente identificados en el RGPD. Por último, es necesario hacer referencia a los nuevos conceptos de Internet de las cosas (IoT) e Internet de los cuerpos (IoB). Esta tecnología tiene gran importancia en el ámbito de la salud, ya que, por ejemplo, mediante el uso de smartphones se recogen datos de salud, así como información relativa a la actividad deportiva o el estilo de vida de los usuarios del móvil (wearables). Ciberataques En este punto, parece importante destacar los ataques de ciberseguridad a través de hackers, los cuales pueden exponer la seguridad e integridad de los datos de salud custodiados en miles de dispositivos médicos, apps médicas, plataformas de salud, etc. Centrándonos en el ámbito de los IoB, vamos a profundizar en algunos avances tecnológicos del ámbito sanitario, como la implantación de microchips en el cuerpo humano. Es evidente la gran potencialidad de estas nuevas posibilidades de la inteligencia artificial, pero no podemos olvidar la necesidad de establecer límites, especialmente desde el punto de vista ético. De no ser así, podemos poner en peligro la dignidad humana y los derechos fundamentales que puede llevar al denominado transhumanismo o movimiento cultural e intelectual que tiene como objetivo final transformar la condición humana mediante el mejoramiento tecnológico. Específicamente, el transhumanismo, como movimiento ideológico, defiende la mejora de las capacidades físicas, intelectuales y psíquicas del ser humano mediante el uso de tecnología y métodos científicos, y propugna el uso de la manipulación genética y la nanotecnología como métodos para mejorar a las personas. Así, podemos clasificar los riesgos de estos microchips en tres niveles: El primero de ellos, desde el punto de vista de la privacidad, en cuanto supone el uso masivo de datos personales, muchos de ellos considerados sensibles. Por ello, resulta fundamental el cumplimiento de la normativa de protección de datos, especialmente en lo referente a la aplicación de principios fundamentales como el de legitimación, transparencia y minimización. Todo ello acompañado del necesario análisis de riesgo e impacto. En segundo lugar, hay que destacar los riesgos que en el campo de la ciberseguridad suponen estos dispositivos. La entidad deberá aplicar desde las fases iniciales de diseño y desarrollo el principio by design, adelantándose y concienciándose de todas las medidas de carácter técnico y de privacidad necesarias ante posibles ataques o hackeo de terceros. El actual entorno inalámbrico, de uso de clouds de almacenamiento o sistemas GMP, supone un gran reto de seguridad tecnológica. El último reto es el del cumplimiento normativo o compliance. Las entidades deben adquirir

El uso de la IA en la computación cuántica: el nuevo reto para la ciberseguridad

En un mundo cada vez más conectado y dependiente de la tecnología digital, la ciberseguridad se ha convertido en un pilar fundamental para garantizar la integridad y confidencialidad de la información. A medida que la tecnología avanza a pasos agigantados, surgen nuevas amenazas que desafían constantemente nuestras capacidades para proteger los datos y sistemas críticos. Este es el caso de la IA y la computación cuántica. La inteligencia artificial, con su capacidad para aprender, adaptarse y tomar decisiones de manera autónoma, ha revolucionado diversos campos, desde la atención médica hasta la industria automotriz. Ahora bien, esta, sumada la computación cuántica, son capaces de generar grandes herramientas y estrategias jamás antes vistas o contempladas. Lea también: Sólo 1 de cada 5 responsables de ciberseguridad considera eficaz su estrategia Narciso Lema, líder técnico comunitario en Colombia, Perú, Ecuador, Venezuela, Bolivia & LCR de IBM, y experto en computación e inteligencia artificial, ejemplifica esto con el caso de Mercedes Benz, con quienes están trabajando para crear nuevos materiales. En este proceso, se involucra la computación cuántica para «optimizar escenarios y modelar moléculas». Esto sucede también en escenarios financieros o científicos, en los que las computadoras cuánticas ayudan a buscar las mejores opciones dentro de un proyecto. La computación cuántica es un paradigma revolucionario en el campo de la informática que busca realizar cálculos a una velocidad y con una eficiencia que supera con creces a las computadoras clásicas. La ventaja de la computación cuántica respecto a la computación tradicional A diferencia de las computadoras tradicionales, que utilizan bits como unidades de información que pueden estar en estado 0 o 1, las computadoras cuánticas emplean cúbits (bits cuánticos), que pueden estar en múltiples estados simultáneos gracias a la superposición cuántica. Esto permite que las operaciones se ejecuten de manera paralela, lo que brinda un potencial impresionante para resolver problemas complejos de manera mucho más rápida. Esto abre la puerta a la comunicación cuántica y a la resolución de problemas en criptografía, optimización, simulación de sistemas físicos y otros campos de la ciencia que hasta ahora eran inabordables para las computadoras tradicionales. Aun así, el camino está lleno de grandes retos. Lema explica que la computación cuántica enfrenta actualmente en su camino hacia la adopción generalizada está en una etapa temprana, en la que se tienen que estabilizar algunos frentes tecnológicos. IBM hizo historia cuando creo en el 2021 el ordenador cuántico más potente jamás antes visto hasta la fecha. Pero en ese momento también abrió la puerta a muchas preguntas relacionadas con la ciberseguridad, pues conforme a la tecnología avanza, las estrategias y mecanismos para vulnerar sistemas informáticos también. La ciberseguridad en este nuevo mundo de IA y computación avanzada Ahora bien, con esto en mente, se puede decir que la inteligencia artificial también ha contribuido al crecimiento exponencial de los procesos relacionados con la computación cuántica. Esto incluye la ciberseguridad, la cual ha logrado fortalecer la protección de la información al posibilitar el desarrollo de algoritmos de encriptación más sofisticados. Estos pueden aplicarse para la generación de contraseñas, certificados y también para asegurar la encriptación de conexiones, archivos y datos. Sin embargo, esto también podría ser un arma de doble filo. En la actualidad, la mayor parte de los algoritmos de cifrado utilizan cifrado simétrico y asimétrico. Pero ojo, pues dichos algoritmos se basan en operaciones matemáticas que pueden ser resueltos en cuestión de segundos con un ordenador cuántico. En otras palabras, se contempla la posibilidad de ataques a gran escala que puedan superar algunas barreras criptográficas y los mecanismos de seguridad obsoletos FUENTE: Roncancio Bohorquez, Laura Natalia. »El uso de la IA en la computación cuántica: el nuevo reto para la ciberseguridad» Eltiempo.com. 02/11/2023. (https://www.eltiempo.com/tecnosfera/novedades-tecnologia/la-ia-en-la-computacion-cuantica-el-nuevo-reto-para-la-ciberseguridad-819656).

Google anuncia seis estrategias dem ciberseguridad en sus servicios

Dentro de la industria tecnológica, octubre es un mes dedicado a la concientización sobre la ciberseguridad. Según el Informe Clusit 2023, la ciberseguridad en 2022 se vio caracterizada por 2.489 incidentes graves, convirtiéndose en el peor año de la historia dado que el año anterior, 2021, se produjeron 2049 incidentes, es decir, en el 2022 hubo un aumento del 21% de los ataques. En consecuencia, enfocar un mes entero a realizar un trabajo de concientización entre los usuarios se vuelven una tarea fundamental. Por su parte Google ha implementado algunas actualizaciones que alivian la responsabilidad de seguridad para los internautas en varios de sus productos. A continuación, algunas de ellas: 1. Passkeys Las llaves de acceso representan una forma más reciente, sencilla y segura de iniciar sesión en plataformas en línea, marcando un importante avance hacia un futuro sin la necesidad de contraseñas. Estas pueden ser utilizadas con la cuenta de Google. “Una llave de acceso es una credencial FIDO almacenada en tu computadora o teléfono, y se utiliza para desbloquear tus cuentas en línea. La llave de acceso hace que el inicio de sesión sea más seguro. Funciona utilizando criptografía de clave pública y una prueba de que posees la credencial que sólo se muestra en tu cuenta en línea cuando desbloqueas tu teléfono”, explicó Google. Lea también: Google avanza en la protección de datos personales Para iniciar sesión en un sitio web o aplicación desde un teléfono, solo es necesario desbloquear el dispositivo móvil, eliminando la necesidad de una contraseña para la cuenta. Si el usuario intenta acceder a un sitio web desde su computadora, simplemente tendrá que tener su teléfono cerca, ya que se le solicitará desbloquearlo, lo que permitirá el acceso desde su computadora. 2. Spam en Gmail Las defensas impulsadas por inteligencia artificial (IA) de Gmail bloquean con éxito más del 99,9% del correo no deseado, el phishing y el malware, lo que equivale a cerca de 15 mil millones de correos no deseados diariamente. Además, Gmail ha anunciado recientemente nuevos estándares para que los remitentes de gran envergadura mantengan la seguridad y la reducción del spam en las bandejas de entrada. Estos estándares incluyen la autenticación, facilitar la cancelación de suscripciones y mantenerse por debajo de un umbral de tasa de spam, lo que mejora la seguridad y la experiencia de uso del correo electrónico para todos. 3. Eliminación rápida en Chrome Con el objetivo de facilitar el control de la privacidad al navegar por la web, se ha incorporado una función que permite eliminar de manera ágil el historial de navegación en Chrome sin necesidad de interrumpir la actividad actual. Los usuarios pueden acceder a esta función haciendo clic en los tres puntos ubicados en la esquina superior derecha de su navegador Chrome y seleccionando la opción “Borrar datos de navegación”. 4. Informe de Dark Web En mayo, Google anunció el Informe de la Web oscura para ayudar a los usuarios a ver si su dirección de Gmail había sido expuesta en la Web oscura. Ahora, este informe es más accesible al llevarlo al menú de la cuenta en la aplicación de Google. Para encontrar el informe, sólo hay que iniciar sesión en la aplicación de Google y tocar la foto de perfil para abrir el menú. El Informe de la Web oscura se puede encontrar en el menú de la cuenta de la aplicación de Google en Android y llegará al mismo menú para iOS a finales de 2023. 5. Administrador de contraseñas de Google Ahora es posible configurar el Administrador de contraseñas de Google como el proveedor de autofill o llenado automático en dispositivos iOS, lo que facilita el llenado automático rápido y seguro de contraseñas en diversas aplicaciones y sitios web. 6. Tensor G3 en celulares Pixel El nuevo chip implementado en los modelos más de los teléfonos Pixel utilizando el aprendizaje automático y el desbloqueo de rostro más fuerte disponible que se puede utilizar para aplicaciones bancarias y de pago como Google Wallet. FUENTE: Durán, Isabela. »Google anuncia seis estrategias de ciberseguridad en sus servicios» Infobae.com. 31/10/2023. (https://www.infobae.com/tecno/2023/10/31/google-anuncia-seis-estrategias-de-ciberseguridad-en-sus-servicios/).

Aprende sobre ciberseguridad básica con este curso gratuito en línea con certificación

¿Te gustaría aprender sobre ciberseguridad, pero no sabes cómo puedes hacerlo? ¿Estás interesado en conocer cuáles son los conceptos más básicos de ciberseguridad Para resguardar los datos y equipos personales, de tu empresa u otra organización? Aquí has llegado al lugar correcto, pues el día de hoy te traemos un curso gratuito en línea con el que podrás lograr esto, así que si quieres saber de qué se trata, cuáles son los temas que aborda y cómo puedes tomarlo, te invitamos a seguir leyendo, pues te contaremos todos los detalles a continuación. Características generales del curso gratuito en ciberseguridad El curso que te presentamos el día de hoy se denomina «Técnico en seguridad informática (análisis de riesgos)», este se oferta por la Fundación Carlos Slim mediante la plataforma ‘Capacítate para el empleo’, la cual aloja diversos cursos GRATUITOS en distintas áreas del conocimiento con la finalidad de que al final de la capacitación los participantes tengan las habilidades necesarias como para desarrollarse en un trabajo o poner un negocio relacionado a dicha capacitación. Podría interesarle: Las mujeres ganan terreno en la ciberseguridad: tres historias que reivindican la historia En lo que respecta al curso de ciberseguridad, este cumple con el objetivo de enseñar a los participantes todos los conocimientos básicos como para que sean capaces de blindar los datos y equipos de un sistema, así como dar soporte y mantenimiento a las redes de datos para un sistema seguro. De esta manera, se espera que al final del curso los estudiantes puedan: Sobre el curso, también es importante que consideres que este tiene una duración de 65 horas que puedes tomar a tu ritmo, asimismo, recuerda que al concluir todos los módulos de manera satisfactoria se te otorgará una constancia que acreditará tu participación en esta capacitación y tus conocimientos en ciberseguridad. ¿Cuáles son los temas que se abordarán en el curso? ¿Cómo puedo inscribirme al curso? Inscribirte a este curso es muy sencillo, pues lo único que debes de hacer es generar una cuenta en la plataforma ‘Capacítate para el empleo’ y con ello podrás comenzar con tu capacitación, se guardará tu avance y podrás descargar tu constancia de estudios una vez que termines el curso. Para más información del curso y realizar la inscripción consulta: Técnico en seguridad informática (análisis de riesgos), Capacítate para el empleo. FUENTE: Ramírez, Aura. »Aprende sobre ciberseguridad básica con este curso GRATUITO en línea con CERTIFICACIÓN» Ensedeciencia.com. 30/10/2023. (https://ensedeciencia.com/2023/10/30/aprende-sobre-ciberseguridad-basica-con-este-curso-gratuito-en-linea-con-certificacion/).

Google avanza en la protección de datos personales

Aparecer en los resultados de búsqueda de Google puede ser una bendición o una pesadilla. El primero de los casos es más que evidente, al punto de que se ha generado toda una industria dirigida, precisamente, a mejorar la visibilidad de las publicaciones en las páginas de resultados del buscador. Hablo del SEO (Search Engine Optimization), claro, de las mil y una técnicas (algunas totalmente limpias y aceptables, otras claramente cuestionables) para optimizar lo publicado con el fin de ganar visibilidad. Pero, como indicaba al principio, también puede resultar una pesadilla, pues es posible que por múltiples razones el buscador encuentre e indexe alguna información personal que no quieres que se haga pública. Obviamente, aquí hay que establecer una diferencia importante, pues no es lo mismo información pública relacionada contigo (como por ejemplo una noticia en la que se te menciona por la razón que sea) que información personal, que no debería haber trascendido públicamente. Podría interesarle: Los datos privados de la salud están en manos de Google, Microsoft y Meta Para el primer caso, el de información pública, Google cumple con el Derecho al Olvido, una normativa que se desarrolló inicialmente en la Unión Europea y que posteriormente saltó a otras geografías, que en determinadas circunstancias permite a las personas pedir que las publicaciones afectadas sean excluidas de los resultados de búsquedas en los que aparecen. Aunque es más complejo, que esto, podemos resumirlo en si la información que queremos eliminar es «inexacta, inadecuada, irrelevante o excesiva», así como si existe interés público en que siga apareciendo en los resultados de búsqueda. ¿Cómo procesa Google la información y cuáles son los cambios que se avecinan? El procedimiento con la información privada es distinto, y además varía según el tipo de la misma, tal y como podemos comprobar aquí. Eso sí, en todos los casos el denominador común es que el proceso de localización del contenido y petición para que sea eliminado de los resultados de búsqueda de Google se inicia, siempre, por parte de la persona afectada (o de su representante legal, claro). Sin embargo, esto parece estar cerca de cambiar pues, como podemos leer en CNBC, Google ha desplegado, silenciosamente, una función que nos puede informar sobre presencia de nuestros datos personales en Internet y, si lo deseamos, iniciar el proceso para desindexarla. De momento, eso sí, la función parece estar disponible solo en Estados Unidos y, quizá, alguna otra región, pero de momento no en España. Así, si intentamos acceder mediante su URL, se cargará una página en la que se indica «Esta herramienta aún no está disponible en tu región.» Lo que hace tan interesante esta nueva función de Google es que permite establecer nuestros datos personales y, a partir de ese momento, será el buscador el que nos avise automáticamente cuando identifique algún dato privado de los que hemos configurado previamente. Y cuando recibamos una notificación, junto al dato privado identificado se ofrece directamente la posibilidad de iniciar el proceso para desindexarlo y que, por lo tanto, no vuelva a aparecer en los resultados de búsqueda. FUENTE: Salces, David. »Google avanza en la protección de datos personales» Muycomputer.com. 29/10/2023. (https://www.muycomputer.com/2023/10/29/google-avanza-en-la-proteccion-de-datos-personales/).

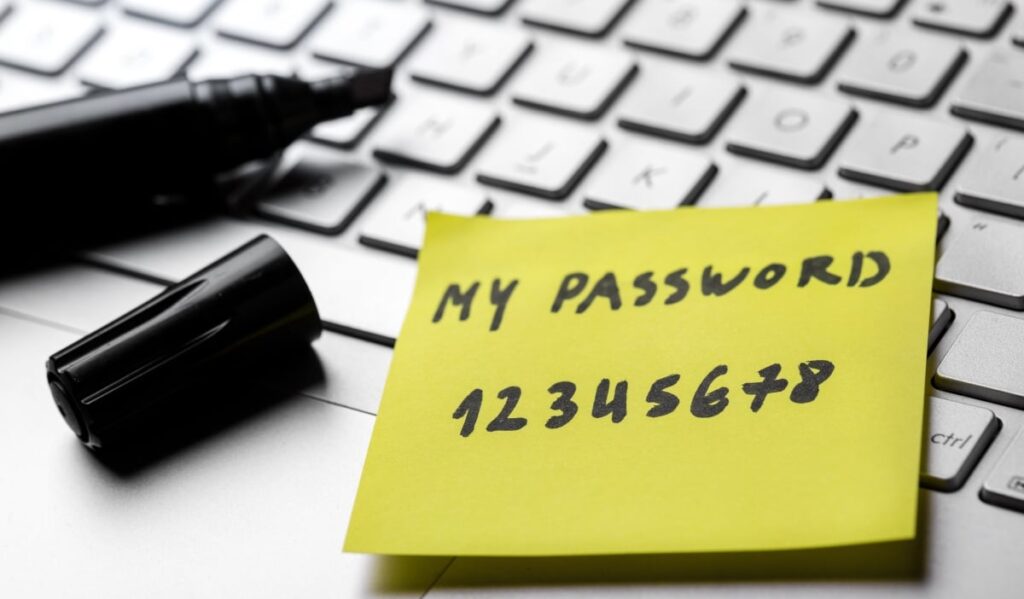

Estas son las contraseñas que NUNCA debes usar, según un estudio

Las contraseñas seguras son el antídoto para los robos de datos. Estas son las más usadas en países hispanohablantes y que debes evitar. Una contraseña segura y robusta es fundamental para evitar estafas y robos de datos bancarios y personales. Los especialistas subrayan la necesidad de utilizar claves complejas, aunque posibles de recordar, que no serepitan en diferentes plataformas y servicios. Un estudio de la plataforma de gestión de claves NordPass, recogido por Statista, ha revelado cuáles fueron las contraseñas más usadas en 2022 en 30 países. Como señalan los expertos, «a pesar de la creciente concienciación sobre la ciberseguridad y de que los métodos para el robo de datos personales son cada vez más sofisticados, parece que los usuarios siguen usando claves débiles para proteger sus cuentas». ¿Cuáles son las contraseñas más utilizadas en 2022? El listado de claves de NordPass es un trabajo de investigación que reúne a especialistas en la investigación de incidentes de ciberseguridad que evaluaron una base de datos de 3TB. Las claves fueron agrupadas en función de la frecuencia de uso y el estudio muestra el tiempo estimado en el que cada una de las contraseñas puede ser descifrada por un hacker. Podría interesarle: Los datos privados de la salud están en manos de Google, Microsoft y Meta El listado de contraseñas de NordPass es un trabajo de investigación que reúne a especialistas en la investigación de incidentes de ciberseguridad que evaluaron una base de datos de 3TB. Las claves fueron agrupadas en función de la frecuencia de uso y el estudio muestra el tiempo estimado en el que cada una de las contraseñas puede ser descifrada por un hacker. Para evitar estos peligros es necesario que las contraseñas tengan más de ocho caracteres, que combinen mayúsculas, minúsculas, símbolos y números y que su elección no sea obvia. FUENTE: »Estas son las CONTRASEÑAS que NUNCA debes usar, según un estudio» Cronista.com. 30/10/2023. (https://www.cronista.com/espana/pc-movil/estas-son-las-contrasenas-que-nunca-debes-usar-segun-un-estudio/).

Sólo 1 de cada 5 responsables de ciberseguridad considera eficaz su estrategia

El gasto anual en ciberseguridad alcanza los 35 millones de dólares a nivel mundial y el coste medio de una ciberamenaza se incrementa un 12% en 2023. Sólo 1 de cada 5 responsables de ciberseguridad considera que el enfoque de su organización es eficaz frente a las amenazas actuales y futuras, según el estudio Global Cybersecurity Leadership Insights 2023 de EY. Asimismo, el informe confirma una media de 44 incidentes al año relacionados con la ciberseguridad de las organizaciones. La encuesta realizada a 500 responsables de ciberseguridad de 25 países, entre los que se encuentra España, revela que mientras el número de ciberamenazas y los costes asociados aumentan, los responsables de la seguridad de la información (CISO) parecen tener problemas con la eficacia de la seguridad de sus entornos digitales. Los líderes de la seguridad empresarial encuestados revelan un aumento de los costes asociados a la inversión en ciberseguridad: el coste medio anual se sitúa en 35 millones de dólares, mientras que el coste medio de una brecha de seguridad para las organizaciones ha aumentado un 12% hasta los 2,5 millones de dólares en 2023. Asimismo, y a pesar de los altos niveles de gasto, los tiempos de detección y respuesta parecen lentos. El 76% de los encuestados dicen que sus organizaciones tardan un promedio de seis meses o más en detectar y responder a un incidente. La estrategia en ciberseguridad de los CISO divide a las empresas en ‘seguras’ y ‘vulnerables’ El estudio ha identificado dos tipos de organizaciones: ‘Empresas seguras’, aquellas con la ciberseguridad más desarrollada y eficiente (42%), y las ‘Empresas vulnerables’, compañías con una estrategia en ciberseguridad menos eficiente (58%). En este sentido y en comparación con las empresas vulnerables, las empresas seguras tienen menos incidentes de ciberseguridad (32 ciberataques frente a 52) y son más rápidas a la hora de detectar amenazas y responder ante ellas (5 meses frente a 11 meses). En cuanto a la estrategia de ciberseguridad, las ‘Empresas seguras’ están más satisfechas (51%) que las ‘Empresas vulnerables’ (36%) y se sienten más preparadas para las amenazas del futuro (53% frente a 41%, respectivamente). El 70% ‘Empresas seguras’ se definen a sí mismas como “pioneras” en la adopción de tecnologías emergentes de automatización con el objetivo de simplificar su entorno, tales como: la inteligencia artificial y machine learning (62%); coordinación, automatización y respuesta de seguridad -SOAR- (51%); cloud (46%) y DevSecOps (35%). Si bien una estrategia basada en la creación de un único ecosistema tecnológico integral es mucho más eficiente, también presenta un importante desafío de ciberseguridad. En total, el 53% de los líderes de ciberseguridad de las empresas seguras y el 52% de los responsables de las empresas vulnerables están de acuerdo en que no existe un perímetro seguro en la evolución del ecosistema digital actual. La dificultad para equilibrar el ritmo de la innovación y el de la seguridad se posiciona como el segundo desafío más nombrado, tanto por las empresas vulnerables (55%) como por las empresas seguras (42%). Riesgos financieros, la máxima preocupación en ciberseguridad global En cuanto a la preocupación por los riesgos relacionados con la ciberseguridad, la tipología de ambas organizaciones coincide en que su máxima preocupación son los riesgos financieros, los relacionados con la infraestructura tecnológica y los reputacionales. En este sentido, las ‘Empresas vulnerables’ se centran más en los riesgos financieros (52%), mientras que las ‘Empresas seguras’ son más propensas a reconocer la amenaza que suponen los riesgos de la infraestructura tecnológica (46%). Adicionalmente, el peligro que puede generar la cadena de suministro se posiciona como otra de las preocupaciones clave, pero existe una brecha entre la percepción de las empresas seguras y las empresas vulnerables (38% frente al 20%, respectivamente). Lea también: Expertos en ciberseguridad identifican aumento del 587% en los ataques ‘quishing’ con códigos QR Finalmente, la mitad de los encuestados también se muestran escépticos sobre la eficacia de la formación de sus trabajadores y sólo el 36% está satisfecho con los niveles de adopción de las mejores prácticas por parte de equipos ajenos al departamento de TI. En este sentido, las ‘Empresas seguras’ incorporan la formación de ciberseguridad desde la alta dirección hasta la fuerza laboral. Como resultado de ello, los CISO de estas organizaciones dicen que es más probable que su enfoque tenga un impacto positivo en su ritmo de transformación e innovación (56%), así como en su capacidad para responder rápidamente a las oportunidades del mercado (58%) y centrarse en la creación de valor (63%). FUENTE: Redacción Computing. »Sólo 1 de cada 5 responsables de ciberseguridad considera eficaz su estrategia» Computing.es. 30/10/2023. (https://www.computing.es/informes/solo-1-de-cada-5-responsables-de-ciberseguridad-considera-eficaz-su-estrategia/).

Expertos en ciberseguridad identifican aumento del 587% en los ataques ‘quishing’ con códigos QR

Un grupo de expertos en ciberseguridad ha observado un crecimiento del 587 por ciento de ataques ‘quishing’ a través del escaneo de códigos QR, lo que puede conducir a páginas de obtención de credenciales para posteriormente utilizarlos con distintos fines, como puede ser el robo de datos. Las estafas de ‘phishing’ a través de códigos QR, también conocidas como ‘quishing’, utilizan estos códigos para compartir un enlace malicioso sin que el usuario se dé cuenta. Así, se trata de una técnica que va acompañada de ingeniería social para suplantar la identidad de compañías u organismos públicos. En este sentido, un grupo de investigadores del grupo Check Point Research, perteneciente a la compañía proveedora de sistemas de ciberseguridad Check Point, ha advertido del peligro de los ataques ‘quishing’, que han crecido un 587 por ciento entre agosto y septiembre. En el día a día, los usuarios utilizan los códigos QR para diversas acciones, desde ver las opciones de un menú en un restaurante hasta inscribirse en actividades o para acceder a un servicio. De hecho, según el estudio ‘Mobile & Conectividad inteligente’, elaborado por la asociación de comunicación IAB Spain en el año 2021, más del 82,2 por ciento de los usuarios encuestados en España afirmaron que habían utilizado en alguna ocasión códigos QR. Frente a ello, tan solo un 2 por ciento indicaron desconocer qué son estos códigos. Es decir, la mayoría de los ciudadanos españoles utilizan los códigos QR y, por tanto, son susceptibles a sufrir un ataque de ‘quishing’. En este sentido, tal y como han explicado los investigadores de Check Point, aunque a primera vista los códigos QR parecen un sistema «inofensivo», se trata de una «excelente forma de ocultar intenciones maliciosas», ya que son utilizados por ciberdelincuentes para ocultar un enlace fraudulento. ¿Cómo se gestan estos ataques? Un ejemplo de estos ataques, tal y como ha mostrado Check Point en un comunicado, es el envío de códigos QR a través de correos electrónicos. En concreto, en el ataque compartido por los investigadores, se utiliza como señuelo un ‘email’ en el que se informa de que la autenticación multifactor (MFA) de Microsoft está a punto de caducar y anima al usuario a volver a autenticarse. En este caso, los actores maliciosos introducen un código QR en el correo con un enlace fraudulento que conduce a una página de obtención de credenciales. Una vez el usuario haya escaneado dicho código QR, se abre una página de imitación a la página legítima de credenciales de Microsoft y, aunque su apariencia es similar, en realidad sirve para el robo de credenciales. Podría interesarle: Los datos privados de la salud están en manos de Google, Microsoft y Meta Según los expertos en ciberseguridad, es «muy fácil» crear un código QR, ya que existen multitud de páginas gratuitas que lo suelen generar de forma automática. De esta forma, los ciberdelincuentes pueden incluir cualquier enlace malicioso. Asimismo, en el ejemplo mostrado, también se ha de observar que, aunque el asunto indica que se trata de Microsoft, la dirección del remitente es distinta. ¿Cómo protegerse del Quishing? Con todo ello, desde Check Point han compartido algunas recomendaciones para combatir el ‘quishing’. Una de ellas es implementar un sistema de seguridad en el correo electrónico que utilice el reconocimiento óptico de caracteres (OCR) para identificar todos los posibles ataques. Asimismo, los usuarios pueden aplicar un sistema que utilice inteligencia artificial, aprendizaje automático y procesamiento del lenguaje natural, para comprender la intención de los mensajes y detectar cuándo ‘email’ puede «utilizar un lenguaje de suplantación de identidad». Tal y como ha explicado el director técnico de Check Point Software para España y Portugal, Eusebio Nieva, los métodos que han utilizado los investigadores para descubrir este tipo de ataques se basan en utilizar el analizador de códigos QR de su motor OCR. De esta forma, se consigue identificar el código y recuperar la URL sin abrirla, ya que el motor OCR pasa la imagen del código QR a texto. Tras ello, se analiza la URL para verificar si se trata de un sitio web ilegítimo utilizando el NLP, que es capaz de identificar el lenguaje sospechoso y marcarlo como ‘phishing’. «Los ciberdelincuentes siempre prueban nuevas tácticas y otras veces recuperan métodos antiguos. En ocasiones, se apropian de elementos legítimos como los códigos QR», ha sentenciado Nieva, al tiempo que ha detallado que la existencia de un código QR en el cuerpo del mensaje de correo electrónico «es un indicador de un ataque». FUENTE: Europa Press. »Expertos en ciberseguridad identifican aumento del 587% en los ataques ‘phishing’ con códigos QR» Listindiario.com. 28/10/2023. (https://listindiario.com/la-vida/tecnologia/20231028/investigadores-expertos-ciberseguridad-identifican-aumento-587-ataques-phishing-codigos-qr_780375.html).

Los datos privados de la salud están en manos de Google, Microsoft y Meta

Un estudio de la empresa de ciberseguridad Feroot reveló que nuestros datos privados más sensibles, incluyendo los de la salud, están en manos de empresas como Google, Meta y Microsoft. La principal forma de hacerse con estos datos en EE.UU. es la de los píxeles de seguimiento y los más comunes descubiertos se produjeron a través de las grandes tecnológicas como Google, Microsoft, las plataformas de Meta y de ByteDanza, la empresa matriz de TikTok. Los representantes de Facebook, Google y Microsoft han negado con contundencia el uso de sus píxeles de seguimiento para recopilar datos confidenciales. Ante los resultados del estudio, un portavoz de Google ha declarado que son los propietarios del sitio, no el buscador, los que tienen el control de cómo se recopila la información y que el sitio debe informar a los usuarios sobre cualquier recopilación que realicen. Los analistas de terceros de Google indican que la política de la tecnológica prohíbe a sus clientes recolectar datos protegidos sobre salud para utilizar esa información con fines publicitarios. Otro portavoz de Facebook, por su parte, ha aclarado que cualquier uso del envío de información sensible y de datos, a través de herramientas comerciales o de análisis, va en contra de la política de la empresa, y agregó que el sistema está diseñado para filtrar información de datos confidenciales. El informe de la empresa de Seguridad Feroot es el resultado de la recopilación de cientos de datos de salud en sitios web de internet que se dedicaban a la atención sanitaria, y el estudio de las nuevas modalidades de trato con los pacientes, como por ejemplo la teleasistencia. Los representantes de los tres gigantes han negado el uso de píxeles para la recopilación de datos de salud u otros de carácter sensible El estudio indica cómo constataron que más de un 86% de estas páginas recolectan y transfieren datos sin obtener el consentimiento del usuario. Más del 73% de las páginas de inicio de sesión y registro tienen rastreadores, lo que expone información personal. Alrededor del 15% de los píxeles de seguimiento identificados por Feroot pueden leer y recopilar las pulsaciones de teclas de un usuario, lo que significa que podrían identificar números de Seguro Social, nombres, direcciones de correo electrónico, fechas de citas, direcciones IP, información de facturación e incluso un diagnóstico y tratamiento médico, según el informe. Los rastreadores colocan un pequeño fragmento de código en un sitio web y registran cómo interactúa un usuario con la página. Luego, el rastreador envía un paquete de información sobre el usuario a la empresa de tecnología que gestiona esas páginas médicas. El datos recopilados pueden servir de base para análisis de sitios web, campañas de marketing y orientación de anuncios. También se puede transferir fuera de EE. UU. si la empresa anfitriona tiene su sede en un país distinto. ¿Qué dice la legislación europea y española al respecto? La información se recopila a través de un rastreador o de un tercero sin el consentimiento del usuario, representaría una violación de la Ley de Responsabilidad y Portabilidad de Seguros de Salud, conocida como HIPAA, en Estados Unidos. En España y el resto de Europa violan el Reglamento General del Protección de Datos (RGPD) que es muy claro al respecto de los derechos sobre la privacidad de los ciudadanos de la Unión Europea. No pueden ser captados, ni almacenados ni utilizados, y mucho menos con fines comerciales o de establecimiento de sesgos, bajo ningún concepto. Su tratamiento está directamente prohibido. Y es que estos datos pueden incluir todo tipo de información actualizada médica, tanto mental como física, así como infromación relativa a la facturación emitida por el servicio médico. La duda es si una cosa así puede ocurrir en España. El especialista en derecho digital de Ecix Group, profesor de la Universidad Carlos III de Madrid y miembro de ENATIC, Francisco Pérez Bes, nos confirma que «en estos mismos servicios ubicados en España esta situación no debería poder darse. Y, en caso de hacerlo, sería una práctica sancionable desde varios puntos de vista, especialmente el de protección de datos y protección del consumidor y, en su caso, del paciente». Además de lo ilícito de la captación y almacenamiento, para Pérez Bes «la remisión de los mismos con empresas ubicadas fuera del espacio económico europeo se vería restringida por la regulación de las transferencias internacionales de datos«, de manera que si una empresa llevase a cabo este tipo de prácticas, podría ser sancionada por un tratamiento ilícito de datos personales de especial protección, como son los datos de naturaleza médica». La protección, gracias a la legislación, en Europa Así que desde el punto de vista legislativo, los europeos, y por consiguiente los españoles, podemos estar tranquilos, porque cualquiera de las tecnológicas que consintiera algo similar con datos médicos de pacientes españoles, se les caería el presupuesto en multas. Desde el punto de vista técnico, el control del comportamiento del usuario «puede hacerse también con cookies comportamentales, o con la descarga de programas ejecutables en el dispositivo, lo que en Europa requiere el consentimiento expreso e informado del usuario. Son prácticas intrusivas que pueden llevar a la empresa responsable a grandes multas en Europa«, concluye el especialista de ENATIC. El 90% de los datos de salud y/o sensibles, en el informe de Feroot, provienen de Google El experto en ciberseguridad y privacidad de ERNI, David Soto, ha analizado el informe de Seguridad Feroot y ha visto que el 90% de los datos de los que habla provienen de Google, más específicamente de sus aplicaciones como Analitics, por ejemplo. «Que se vendan o transmitan nuestros datos a otro país, en el caso de Estados Unidos, posiblemente sí puede ocurrir. En el caso de España o del resto de Europa, es más difícil». A nivel de pixels, «lo que sí se está haciendo es traking para temas relacionados con el SEO o el posicionamiento web, para mejorar la experiencia de usuario, a través de las herramientas analíticas de Google o del mismo Facebook, porque el caso de TikTok que menciona el informe en Europa es residual», nos tranquiliza Soto. Sin embargo, sí nos confirma que en España tenemos el riesgo de que nuestros