WhatsApp promete una mayor transparencia en sus términos de uso para cumplir con la protección de datos de la UE

Los usuarios europeos que usen WhatsApp, la app de mensajería instantánea, podrán rechazar nuevas actualizaciones si no están de acuerdo con las condiciones de servicio. WhatsApp modificará sus términos de uso para ofrecer una mayor transparencia a los ciudadanos europeos, según ha anunciado la Comisión Europea. Mediante el cambio de las condiciones de servicio, la plataforma se amoldará a las normas de protección de datos de forma más clara y segura. Didier Reynders, comisario de Justicia de la CE, ha detallado que los consumidores europeos «tienen derecho a entender qué es lo que aceptan y lo que suponen los cambios» en WhatsApp. Para ello, una de las medidas que la compañía aplicará será la posibilidad de que los usuarios rechacen las actualizaciones si no están de acuerdo con las nuevas condiciones que implican. Desde WhatsApp, han afirmado que los datos personales de los consumidores de la plataforma no se intercambian con terceros ni con otras apps de Meta, como Facebook o Instagram. La razón de estas modificaciones se debe a una carta formal de enero de 2022 en la que la CE ponía en duda si las actualizaciones de términos de uso de 2021 cumplían con las normativas. Podría interesarle: Bruselas advierte a TikTok: se expone a multas o un veto temporal si no protege a los menores ¿A qué se ha comprometido WhatsApp? En general, WhatsApp se ha comprometido a seguir una serie de requisitos para futuras actualizaciones de sus políticas: Para asegurarse de que WhatsApp no elude estas promesas, la Red de Cooperación para la Protección de los Consumidores controlará activamente el modo en el que la plataforma las aplica. En caso de que no lo haga, podrá imponer multas. FUENTE: Holgado, Raquel. »WhatsApp promete una mayor transparencia en sus términos de uso para cumplir con la protección de datos de la UE» 20minuto.es. 08/03/23. (https://www.20minutos.es/tecnologia/aplicaciones/whatsapp-promete-mayor-transparencia-terminos-uso-cumplir-proteccion-datos-ue-5107766/).

Informe anual de seguridad del Browser Security revela los principales riesgos y puntos ciegos de la navegación

Como interfaz de trabajo principal, el navegador juega un papel importante en el entorno empresarial actual. Los empleados utilizan constantemente el navegador para acceder a sitios web, aplicaciones SaaS y aplicaciones internas, tanto desde dispositivos administrados como no administrados. Un nuevo informe publicado por LayerX, un proveedor de seguridad del navegador, encuentra que los atacantes están explotando esta realidad y la están atacando en números cada vez mayores. Los hallazgos clave del informe Lea también: 10 reglas esenciales de seguridad en Internet El informe también detalla las principales amenazas de seguridad del navegador de 2022, que incluyen ataques de phishing a través de dominios de alta reputación, distribución de malware a través de sistemas de intercambio de archivos, fuga de datos que explotan perfiles de navegador personales, navegadores obsoletos, contraseñas comprometidas, dispositivos vulnerables no administrados, extensiones de alto riesgo, Shadow IT y apropiaciones de cuentas con credenciales de phishing. Podría interesarle: Ciberataque a potencias europeas, Estados Unidos, Canadá y otros países Además de las estadísticas y el análisis de las amenazas destacadas, el informe ofrece una retrospectiva de las principales noticias que dejaron huella en el mundo de la seguridad del navegador en 2022. Historias como el primer hackeo de día cero del navegador Chrome de 2022, el final de Internet Explorer y la infame violación de datos de clientes de Lastpass se destacan. Una nueva perspectiva sobre la seguridad en la navegación y el navegador La eficacia y el valor del informe son dobles: proporciona a los lectores conocimientos sobre una nueva categoría de seguridad en ascenso, la seguridad del navegador, y hace que los lectores se pregunten si están familiarizados con los riesgos y las tendencias del informe y si cuentan con medidas de protección para detectar y prevenir esas amenazas. El informe puede proporcionar una nueva perspectiva sobre el riesgo y la oportunidad de la seguridad del navegador. Brinda información sobre cómo los empleados usan los navegadores y qué vulnerabilidades relacionadas con los navegadores se pueden explotar, así como recomendaciones para tratarlas. Este es el resultado de que el informe sea una combinación de investigación original basada en los propios puntos de datos de LayerX dentro de sus entornos junto con su análisis de información que está disponible públicamente. Las recomendaciones del informe se pueden utilizar como punto de referencia cuando los profesionales de seguridad evalúan su pila de seguridad y consideran sus presupuestos. Dado que el entorno empresarial sigue dependiendo en gran medida del navegador como interfaz de trabajo principal, es importante ser consciente de los riesgos asociados con el mal uso del navegador y tomar medidas para protegerse contra estas amenazas. FUENTE: Ethical Hacking Consultores. »Informe anual de seguridad del Browser Security revela los principales riesgos y puntos ciegos de la navegación». LinkedIn.com. 02/03/2023. (https://www.linkedin.com/pulse/informe-anual-de-seguridad-del-browser-security-revela-los-principales/).

Estafa digital con información médica personal de pacientes de EPS Sura

Lo que nunca debió pasar ya se está haciendo realidad en Colombia. De alguna manera, aún no explicada, estafadores digitales obtienen información médica privada y con estos datos intentan robar a pacientes de la EPS Sura. Los colaboradores del sitio web MuchoHacker.lol pudo verificar un caso donde estafadores, haciéndose pasar por funcionarios de EPS Sura, desplegaron un intento de estafa. Igualment, se pudo dar seguimiento a otro incidente cuya víctima hizo una denuncia pública en Twitter. El primer caso le sucedió a una ciudadana de Medellín. La víctima del intento de estafa recibió por Whastapp una comunicación donde una falsa funcionaria de EPS Sura le indicaba que debía hacer un extraño pago por el uso de un laparoscopio en un procedimiento médico. La víctima estaba esperando información de la entidad sobre un procedimiento quirúrgico que debía hacerse y en primera instancia pensó que se trataba de una comunicación oficial de la entidad. Sin embargo, el inusual pedido de pago encendió las alertas. El estafador envió por Whastapp una orden de cobro con membrete de la entidad y toda la información técnica del procedimiento que se hará la paciente. La víctima compartió con la página web previamente mencionada, un documento oficial de EPS sura que tenía en su poder y al mismo tiempo el intento de estafa que le enviaron por Whastapp. Los dos tienen información personal médica que solo una persona del personal médico podría registrar. Podría interesarle: Hackers atacan a la ciudad de Medellín y exponen datos personales de funcionarios públicos y ciudadanos El probable falso funcionario de la entidad estaba cobrando 124.000 pesos por el alquiler del dispositivo médico y argumentó que hacía parte del copago que cobran estas entidades. Más denuncias de los usuarios de EPS Sura El otro caso que se conoce se denunció en Twitter el pasado 13 de enero. Tal y como sucedió con la víctima en Medellín supuestos estafadores se comunicaron al celular de la madre del denunciante con la intención de cobrar un copago de una cirugía. Según narra la persona que denuncia atacantes digitales, tenían datos personales como la cédula, tipo de operación y celular. El denunciante también se preguntó cómo es posible que un estafador tenga tantos datos personales. A diferencia del primer caso EPS Sura le respondió al denunciante mediante una carta y la entidad de salud precisó que “no comparte, entrega o hace circular información con terceros”, sin embargo no respondió cómo los estafadores tienen información privada médica. Lea también: Datos privados de clientes que han pedido prestamos en Alkomprar disponibles en línea, sin ningún tipo de seguridad Es importante precisar que no se conoce de un ataque digital tipo ransomware con robo de información a EPS Sura. Otra explicación para este tipo de estafa tiene que ver con la manera como la entidad maneja los datos personales de los pacientes. Pueden existir fallas en los procedimientos. Lo que sí es claro es que cualquiera sea la razón ya existen delincuentes digitales que desplegaron una estafa digital de difícil detección que llega en momento de vulnerabilidad de una persona que fácilmente puede darle dinero a un ladrón sin darse cuenta. FUENTE: Hyperconectado. »Despliegan estrategia de estafa digital con información médica de pacientes de EPS Sura» Muchohacker.lol. 15/02/2023. (https://muchohacker.lol/2023/02/despliegan-estrategia-de-estafa-digital-con-informacion-medica-personal-de-pacientes-de-eps-sura/).

Ciberataque a potencias europeas, Estados Unidos, Canadá y otros países

Miles de servidores informáticos de decenas de países fueron blancos de un ataque de ransomware, informó el domingo (05.02.2023) la Agencia Nacional de Ciberseguridad italiana (ACN), que alertó a las organizaciones a que protejan sus sistemas. La ACN detectó un «ataque masivo de ransomware que está en circulación» y «sus técnicos inspeccionaron varias docenas de sistemas nacionales susceptibles de estar comprometidos y alertado a numerosos sujetos cuyos sistemas están expuestos pero aún no comprometidos», según los medios locales. Podría interesarle: Sectores latinoamericanos con mayor riesgo a sufrir un ciberataque en 2023 El ataque, además de a Italia, afectó a servidores en otros países europeos como Francia y Finlandia, así como en Estados Unidos y Canadá. Así mismo, reportó la ACN, que el objetivo eran servidores VMware ESXi, cuya «vulnerabilidad explotada por los atacantes fue corregida en el pasado por el fabricante, pero (…) los atacados, si carecen de las correcciones oportunas, pueden abrir la puerta a hackers empeñados en explotarla tras el fuerte incremento de ataques durante el fin de semana», según la ACN. El gobierno italiano sigue de cerca la evolución del ataque y convocó una cumbre de seguridad entre el subsecretario Alfredo Mantovano, autoridad delegada para la ciberseguridad; el director de la ACN, Roberto Baldoni, y la directora Departamento para la Información y la Seguridad, Elisabetta Belloni, para hacer un primer balance de los daños causados, según informó en un comunicado. Lea también: Los incidentes de ciberseguridad mundial más relevantes de 2022 FUENTE: Reuters. »Italia alerta sobre ciberataque a servidores en Europa, Canadá y EE.UU.» Dw.com. 08/02/2023. (https://www.dw.com/es/italia-alerta-sobre-ciberataque-a-servidores-en-europa-canad%C3%A1-y-eeuu/a-64618244).

Certificaciones gratuitas en ciberseguridad

En Protecdata, decidimos compartir una lista de certificaciones gratuitas en ciberseguridad de distintas empresas y sobre distintas temáticas. Fortinet NSE Certification (ISC)² CISCO Podría interesarle: 20 apps que no debería tener en su celular EC-Council OpenLearn Amazon Web Services Si usted es residente en España, puede acceder a estas certificaciones gratuitas En este caso, el CCN-CERT pone a su disposición algunas certificaciones, muy interesantes: FUENTE: San José, Julio. »Certificaciones gratuitas de ciberseguridad.» Derechodelared.com. 11/02/2023. (https://derechodelared.com/certificaciones-gratuitas-de-ciberseguridad/).

20 apps que no debería tener en su celular

Pese a los esfuerzos que realizan las grandes empresas por impedir que apps maliciosas estén disponibles en sus tiendas, los ciberdelincuentes encuentran la manera de esconder sus softwares con el fin de robar datos y dinero a los usuarios. Y como prueba una nueva lista de 20 aplicaciones que estuvieron disponibles en la Play Store de Google. Con más de 20 millones de descargas estas aplicaciones le hacían creer a los usuarios que iban a disfrutar de un buen juego o una herramienta de productividad cuando en realidad estaban destinadas a engañarlos para suscribirlos a servicios de paga o robarles sus datos. Conozca la lista de las apps que debes borrar de inmediato para no ser víctima de este engaño. De acuerdo con un informe dado a conocer por la empresa de ciberseguridad Dr. Web un total de 20 aplicaciones que estuvieron disponibles en la Play Store de Android estaban destinadas a engañar a los usuarios robándoles información personal a través de ataques de phishing o mediante suscripciones a servicios de paga. Contenido relacionado: Protección de datos en aplicaciones móviles Muchas de las apps infectadas estaban relacionadas con juegos que conducían a las víctimas a casinos online a través de un servidor remoto. Pero, para ampliar las posibilidades de infectar a un mayor número de personas, también había algunas destinadas a la actividad física e, incluso, a la búsqueda de empleo. Cabe señalar que todas fueron dadas de baja de Play Store. FUENTE: SUN. »¡Cuidado! 20 apps que no debes tener en tu celular» Informador.mx. 12/02/2023. (https://www.informador.mx/tecnologia/Ciberseguridad-Cuidado-20-apps-que-no-debes-tener-en-tu-celular-20230212-0043.html).

Los europeos tendrán identidad digital en 2030

La Comisión Europea inició, en junio de 2021, un proceso de revisión del Reglamento eIDAS, por el cual se rige la identificación electrónica y los servicios de confianza. Esta revisión tiene por objetivo ampliar la protección de los usuarios de servicios en línea y asegurar la fiabilidad de las partes que se relacionan en una transacción digital en todo el territorio europeo, corrigiendo los errores anteriores que han llevado a una fragmentación entre países, gracias a la implementación de soluciones comunes realmente interoperables. Objetivo 2030: ciudadanos con identidad digital. La digitalización de las actividades humanas es algo indiscutible, tanto si hablamos de comercio electrónico cuyo crecimiento ha sido exponencial esos últimos años, como si miramos el incremento del uso de soluciones digitales aplicadas a la actividad interna y externa de las empresas, instituciones y organismos públicos. Por ello la revisión del Reglamento eIDAS afectará al conjunto del tejido empresarial europeo y al funcionamiento de las Administraciones Públicas en sus relaciones con empresas y ciudadanos, ofreciendo nuevos sistemas de identificación fiables, interoperables y más respetuosos de los datos personales, así como nuevos servicios de confianza que regularán determinadas soluciones y herramientas electrónicas algunas ya existentes y otras más novedosas. Por tanto, no es de extrañar que los países miembros apostaran por mejorar la eficacia y ampliar la aplicación del Reglamento al uso de las tecnologías móvil y blockchain para regular las relaciones internas y transfronterizas de sus sujetos y actores. Podría interesarle: Bruselas advierte a TikTok: se expone a multas o un veto temporal si no protege a los menores El elDAS 2 será el estandar de identidad digital para el 80% de los europeos El eIDAS 2 supondrá que todos los ciudadanos europeos cuenten con una identidad digital reconocida en todos los estados de la Unión Europea. La intención, con esta actualización del reglamento, es que para 2030 el 80% población cuente con el European Digital Identity Wallet o Cartera Digital que les permita realizar todo tipo de gestiones en el plano online y offline, sector público y privado, y con carácter transfronterizo. Esta ambición europea traerá consigo un esfuerzo común de los estados miembros para garantizar la interoperabilidad sin fisuras, la seguridad y el control pleno de los datos en un entorno de uso sencillo, regido por unas normas comunes. Para cumplir con lo anterior, la Cartera Digital estará vinculada a los e-ID de los usuarios, previamente notificados por todos los estados miembros. Gracias a este sistema que todavía se encuentra en fase piloto y a las declaraciones de atributos electrónicos (nuevo servicio de confianza), los ciudadanos europeos podrían, descargarse, almacenar y utilizar sus datos personales básicos de forma digital y en el móvil para poder solicitar recetas médicas, plazas universitarias en cualquier lugar de la Unión Europea o alquilar un coche. En definitiva, identificarse de forma segura y realizar todo tipo de gestiones de forma más rápida y sencilla. Contenido relacionado: Europa protege los datos personales Los beneficios son múltiples, no sólo para los usuarios de la Cartera Digital que verán ampliadas sus libertades, pues la protección de datos se verá reforzada gracias al control directo y soberano sobre sus propios datos; aumentará la igualdad entre los europeos al tener un mayor acceso a todo tipo de servicios en línea, lo que está en consonancia con otro de los objetivos mundiales como es acabar con la brecha digital, gracias a la accesibilidad del servicio. ¿Qué se necesita para que esto ocurra y se cumpla la meta de digitalización para 2030? Pero todo ello está supeditado a varios factores. Primero la capacidad de los estados miembros en adoptar el nuevo sistema de identificación electrónica e implementarlo en sus servicios a ciudadanos y empresas, así como permitir la conexión a las fuentes auténticas de información de forma que los prestadores de servicios de confianza puedan emitir las declaraciones de atributos electrónicos. Adicionalmente, el éxito del nuevo Reglamento dependerá de la capacidad de inversión adicional de los estados miembro en la Cartera Digital y en la tecnología asociada al documento de identidad de cada país asegurando niveles de seguridad equivalentes de un país a otro, evitando así incertidumbre en el mercado, gracias a un sistema de normas comunes para todos los países, pero también al porcentaje de empresas que adopten la identificación electrónica. Hasta ahora el Reglamento europeo ha permitido generar la confianza necesaria entre los usuarios para hacer crecer y funcionar las transacciones electrónicas en el mercado interior, pero se ha topado con contextos nacionales y regulaciones complementarias que han limitado su real funcionamiento transfronterizo. Se espera que su actualización y sobre todo los actos de ejecución a venir, supongan una corrección de dichos errores, y para ello será necesario que su texto definitivo tenga la suficiente precisión y ambición como para evitar las interpretaciones dispares entre los estados miembro que hemos vivido con la norma todavía vigente. FUENTE: Vidal, France. »Los europeos tendrán identidad digital para 2023» Eleconomista-es.cdn.ampproject.org. 23/01/2023. (https://www-eleconomista-es.cdn.ampproject.org/c/s/www.eleconomista.es/opinion/amp/12115388/Los-europeos-tendran-identidad-digital-en-2030).

Hackers atacan a la ciudad de Medellín y exponen datos personales de funcionarios públicos y ciudadanos

La ciudad de Medellín fue atacada con el Ransomware Lockbit. La página MuchoHacker.lol pudo verificar la información debido a una publicación del grupo agresor donde se observan detalles del ataque digital. Lockbit le da plazo a la ciudad hasta el 27 de febrero, probablemente, para pagar una extorsión. De lo contrario publicará la información robada. La publicación del ataque se realizó el día de ayer y va acompañada de cuatro pruebas – documentos. En el primer documento se observa un cuadro en Excel con una larga lista de nombres y cédulas de lo que serían funcionarios que trabajan en diversas actividades públicas. Allí se observan nombres de funcionarios que trabajan en estaciones de policía, asuntos jurídicos, colegios, juzgados, entre otros. El segundo documento es el pantallazo a una carpeta que podrían tener 99 gigas de información relativa a delitos y homicidios. Es una larga lista de documentos en Word que tienen como título la palabra homicidio. Lea también: ¿Qué pasa con la ciberseguridad en las plataformas de salud de Colombia? Datos de intentos suicidas en la ciudad de Medellín, expuestos en el ciberataque a la ciudad El tercer documentos es información realmente grave. Es un documento del registro de Atención Intento Suicida donde se consignan nombres y datos personales de personas que supuestamente atentaron contra su vida. En este documento se observan los detalles y datos personales de una mujer que supuestamente habría atentado contra su vida. El último documento es una larga lista de funcionarios que probablemente pertenecen al sistema de rescate de la ciudad. Conductores, socorritos y algo llamado APH. Están todos sus datos personales. MuchoHacker.lol se comunicó con los centros de atención de la alcaldía de Medellín, pero no respondió. FUENTE: Hyperconectado. »Ransomware Lockbit ataca a la ciudad de Medellín y expone datos personales de funcionarios y ciudadanos» Muchohacker.lol. 06/02/2023. (https://muchohacker.lol/2023/02/ransonmware-lockbit-ataca-la-ciudad-de-medellin-y-expone-datos-personales-de-funcionarios-y-ciudadanos/).

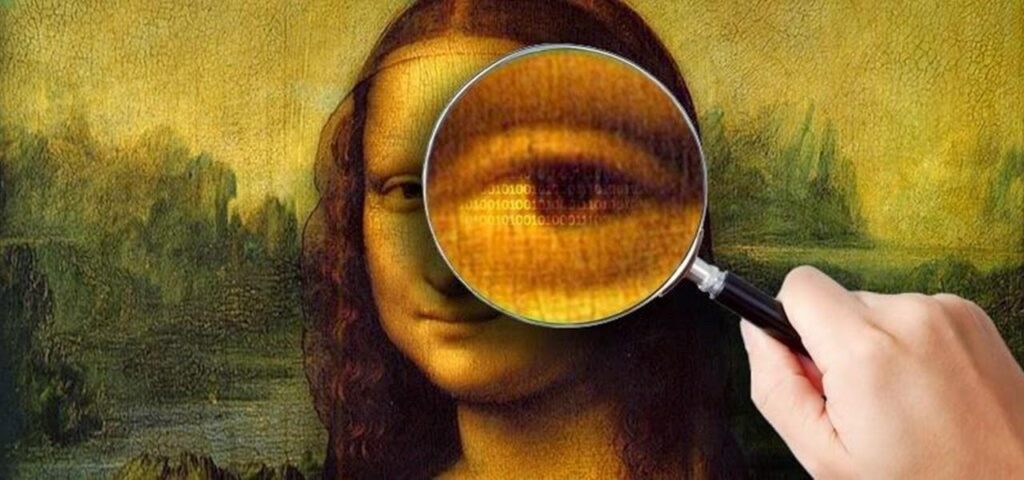

Peligro por una nueva modalidad de ciberataque que circula vía mail: ¿De qué se trata la esteganografía?

La ciberseguridad será uno de los grandes temas del año. Por eso, son cada vez más las nuevas maniobras que aparecen en la web para robar tus datos. Aquí explicaremos en qué consiste una de las más nuevas y peligrosas: esteganografía. Los ciberataques crecen exponencialmente en todo el mundo, a medida que la digitalización de parte de empresas, organismos y usuarios en todos los ámbitos se intensifica. En este contexto, aparecen cada vez más e ingeniosos métodos que los ciberdelincuentes emplean para robar datos personales y dinero a millones de personas. Una de las más novedosas y que ya empieza a preocupar de cara a 2023 es la práctica de la «esteganografía». Ciberseguridad: ¿Qué es y cómo funciona la esteganografía? La esteganografía es la práctica de ocultar un mensaje secreto de forma implícita (o a veces explícita) de algo que no es secreto. Podría interesarle: El 90% de los empleados necesita formación básica en ciberseguridad Ese algo puede ser casi cualquier cosa, por lo que está aparece como una práctica ideal para los piratas informáticos. Por ejemplo, estos acuden a esta maniobra para incrustar un texto secreto dentro de una imagen, o esconder un mensaje secreto dentro de un documento de Word o Excel. Los ciberdelincuentes ocultan contenido dañino dentro de «imágenes en blanco», archivos adjuntos HTML, creando redireccionamientos automáticos que eluden antivirus y otras comprobaciones antimalware. Ciberataque esteganográfico: ¿cómo funciona? Al abrir el archivo adjunto, el usuario es redirigido automáticamente a una URL falsa. Esta campaña de correo electrónico comienza con lo que parece ser un documento de plataformas como DocuSign. Se envía directamente a un usuario y se le solicita que revise y firme el documento. El enlace de DocuSign irá a la página legítima de la plataforma. Sin embargo, la verdadera trampa aparece con el accesorio HTML en la parte inferior. Al hacer click en este archivo adjunto, se despliega una cadena de eventos; el enlace está limpio pero el archivo adjunto no lo está. En cambio, el contenido nocivo es el incrustado dentro de la imagen. Cuando el usuario hace click en el archivo adjunto, se le redirige automáticamente a la URL incorrecta o fake. Lea también: El negocio del robo de datos ¿Cómo protegerse de esta maniobra? Entre las recomendaciones sobre este tipo de ataque particular, destacan: En este como en muchos otros casos el uso y propósito de la esteganografía es ocultar y engañar. Se trata de una forma de comunicación encubierta que puede implicar el uso de cualquier medio para ocultar mensajes. FUENTE: iProUP. »Peligro por una nueva modalidad de ciberataque que circula vía mail: de qué se trata la «esteganografía» Iproup.com. 25/01/2023. (https://www.iproup.com/innovacion/37644-ciberseguridad-que-es-el-ataque-esteganografico-y-como-funciona).