- Bogota D.C - Calle 67 N° 7-94 Oficina 604

- 3138834959 - 601 7953297 Ext. 120

Cuando de navegar seguro se trata no solo basta tener una buena contraseña y evitar conectarse a redes de dudosa procedencia. El tipo de permisos que usted otorga para sus dispositivos y aplicaciones pueden ser la puerta de entrada para ciberdelincuentes.

Aunque para algunos usuarios las configuraciones pueden parecer confusas y generar dudas, hay opciones de Android diseñadas para proteger al máximo su seguridad tan solo con las herramientas de privacidad internas. Expertos en ciberseguridad recomiendan examinar estas configuraciones habitualmente para prevenir inconvenientes.

Bloquear el teléfono para impedir el acceso de terceros es el primer paso para proteger la privacidad.

Si aún no lo ha hecho, puede ir a la sección de ‘Ajustes’, en la rueda dentada y ubicar la opción ‘Seguridad’. Allí aparecerán los diferentes métodos de bloqueo de pantalla como el patrón, un código PIN o su huella digital.

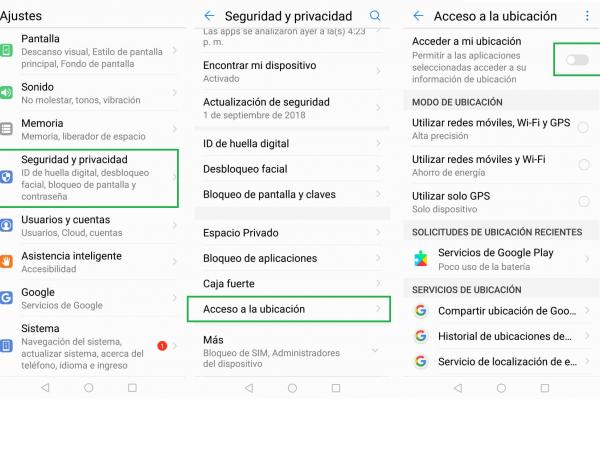

Aunque hay muchas aplicaciones que tienen acceso a la ubicación del dispositivo, el usuario puede decidir en qué momento habilitar este permiso. Si la ubicación permanece habilitada, Google y otros servicios pueden ir registrando los movimientos del usuario.

Una de las maneras de evitar un rastreo constante es deshabilitar el GPS del celular, aunque luego aplicaciones de mapas o similares soliciten su activación temporalmente.

Para hacerlo, debe dirigirse a la ventana de ‘Ajustes’, hacer clic sobre ‘Seguridad y ubicación’. Después, ir al apartado ‘Acceso a la ubicación’. Allí, puede desactivar el permiso que por defecto aparece habilitado. Esta es la manera más rápida de desactivar la función ‘Ubicación’ sin tener que entrar a cada una de las aplicaciones para realizar los mismos cambios.

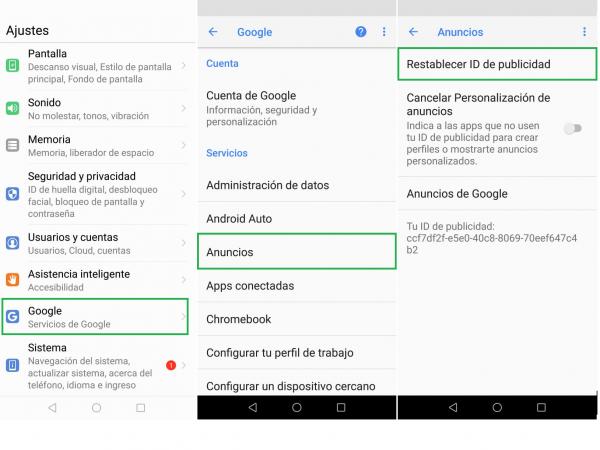

Google recopila información del usuario para crear perfiles y mostrar anuncios personalizados. Si usted desea modificar esta configuración debe dirigirse la opción ‘Google: Servicios’ que aparece casi al final del listado dentro de la pantalla de ‘Ajustes’. En otras interfaces puede aparecer como ‘Google: Servicios y preferencias’.

Una vez allí, pulse sobre la opción ‘Anuncios’, y en la pantalla usted podrá elegir entre dos opciones. La primera es la que permite ‘Restablecer el ID de publicidad’ con el fin de resetear los datos recopilados del usuario que luego son usados para mostrar publicidad.

La segunda opción es ‘Cancelar Personalización de anuncios’ o ‘Inhabilitar Personalización de Anuncios’ y se puede activar si usted no quiere que Google recopile sus datos con fines publicitarios.

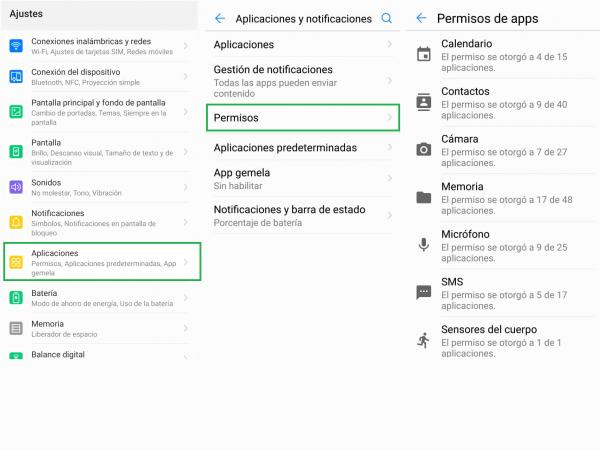

Los permisos a terceros es como se denomina la posibilidad de acceso que usted le entrega a las aplicaciones y desarrollos cada vez que los activa. Cada vez que descarga algo nuevo, la app o función puede pedirle acceder a sus archivos multimedia o a su geolocalización.

Pero, expertos de la firma de ciberseguridad Kaspersky aseguran que hay que plantearse si la aplicación en cuestión realmente necesita los permisos que está solicitando.

Para conocer qué permisos de aplicaciones ha entregado en el pasado, debe ir a los ajustes del dispositivo y pulsar sobre la opción ‘Aplicaciones y notificaciones’. Luego busque la función ‘Permisos’. Si no aparece en el listado inmediato, diríjase a ‘Opciones avanzadas’ o en los menús alternos en la parte superior.

En la siguiente pantalla podrá ver un listado con todos los tipos de permisos que el teléfono puede dar a las aplicaciones. Cada permiso puede configurarse dependiendo de la necesidad de protección. El siguiente es un listado de los permisos más habituales y las alertas de acceso que postula Kaspersky al respecto.

Permite acceder al chip de memoria interna del teléfono o almacenamiento externo, como tarjetas SD, para poder leer, modificar o guardar nuevos archivos en determinadas carpetas.

Riesgo: Las aplicaciones que accedan a este permiso tendrán la posibilidad de leer, cambiar, guardar e incluso borrar cualquier archivo almacenado en el dispositivo móvil como fotos, música, documentos, entre otros.

A través de este permiso las aplicaciones pueden acceder, leer y editar eventos programados por el usuario, así como agregar nuevos.

Riesgo: si el calendario se utiliza de forma activa, la aplicación que acceda a este permiso tendrá toda la información de la rutina diaria del usuario y eventualmente podría compartirla con terceros. Igualmente, una aplicación defectuosa podría eliminar citas importantes.

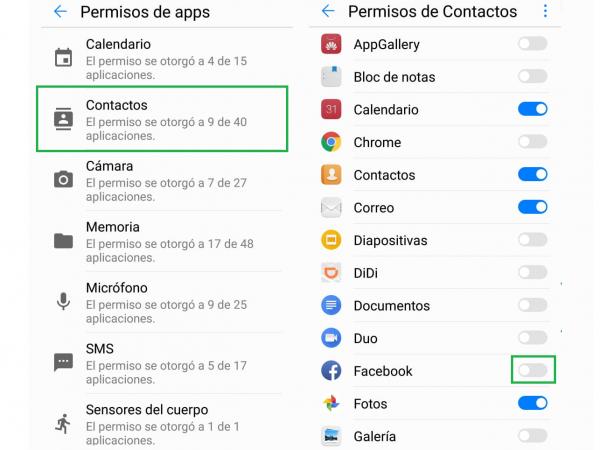

Faculta a las aplicaciones para que accedan a los contactos que estén guardados en el teléfono y hagan uso de sus datos. También permite añadir nuevos contactos y obtener la lista completa de cuentas. Por ejemplo, las redes sociales, en su configuración inicial, siempre piden acceso a los contactos.

Riesgo: si una aplicación accede a la agenda de contactos, en las que se incluyen también las listas de todas las cuentas que se usan en el teléfono como Google, Facebook, Instagram, esta información se convierte en un activo valioso para los estafadores y ‘spammers’.

Las aplicaciones de mensajería instantánea, redes sociales, herramientas de escáner y otras solicitan este permiso para utilizar las cámaras del celular y tomar fotos o grabar videos desde el menú interno.

Riesgo: aplicaciones con fines malintencionados que accedan a este permiso pueden grabar vídeo y tomar fotos sin notificación al usuario y en cualquier momento.

Cuando se utilizan asistentes, esta función suele estar permanentemente activa en segundo plano. De igual manera, las aplicaciones de grabación de notas de voz, redes sociales y apps de mensajería requieren esta autorización.

Riesgo: las aplicaciones con estos permisos están en capacidad de grabar todas las conversaciones del usuario, incluyendo las que no son a través de llamadas telefónicas. Pueden capturar todo lo que sucede al rededor a cualquier hora.

Este es un permiso para entrar en la aplicación de teléfono, ver las llamadas realizadas, el estado de las llamadas en curso, conocer número de teléfono del usuario, la información actual de la red móvil, hacer llamadas, entre otras acciones.

Riesgo: al permitir este tipo de permisos, las aplicaciones pueden recopilar toda la información relacionada con las comunicaciones de voz. De igual forma, puede llamar a cualquier parte sin que el usuario se dé cuenta.

Las aplicaciones con este permiso pueden leer, enviar y recibir todos los SMS, MMS y WAP que lleguen al celular, incluso los almacenados en su memoria interna. Por ejemplo, cuando el usuario recibe un código de verificación, la aplicación con el permiso lo detecta automáticamente y evita que tenga que transcribirse.

Riesgo: el acceso a los mensajes es total. Incluye los mensajes con códigos de un solo uso, de confirmación o de operaciones bancarias. Además, al igual que en el permiso anterior, las aplicaciones pueden enviar mensajes de servicios de pago sin el consentimiento del usuario.

Permiso para acceder a los sensores biométricos del dispositivo o de accesorios como lector de huellas digitales, el monitor cardíaco entre otros.

Riesgo: la aplicación podría recopilar esta información del usuario y compartirla con terceros.

Permiso para acceder a los datos del GPS del dispositivo.

Riesgo: Rastreando los movimientos de un smartphone es fácil detectar la ubicación diurna y nocturna del usuario.

Al pulsar sobre alguno de los permisos, aparecerá una lista de todas las aplicaciones que tienen acceso a la información disponible allí.

De acuerdo a las restricciones que el usuario quiera habilitar lo único que debe hacer es desactivar las aplicaciones que no desee que accedan a los datos de cada uno de los permisos.

REDACCIÓN TECNÓSFERA

@TecnosferaET